Microsoft Security Operations Platform - Defend Against Cyberthreats

På denna kurs får du en sammanhållen genomgång av hur Microsofts säkerhetsplattform används för att identifiera, analysera och hantera cyberhot. Fokus ligger på Microsoft Defender, Microsoft Sentinel, Microsoft Purview och Copilot for Security.

Om utbildningen

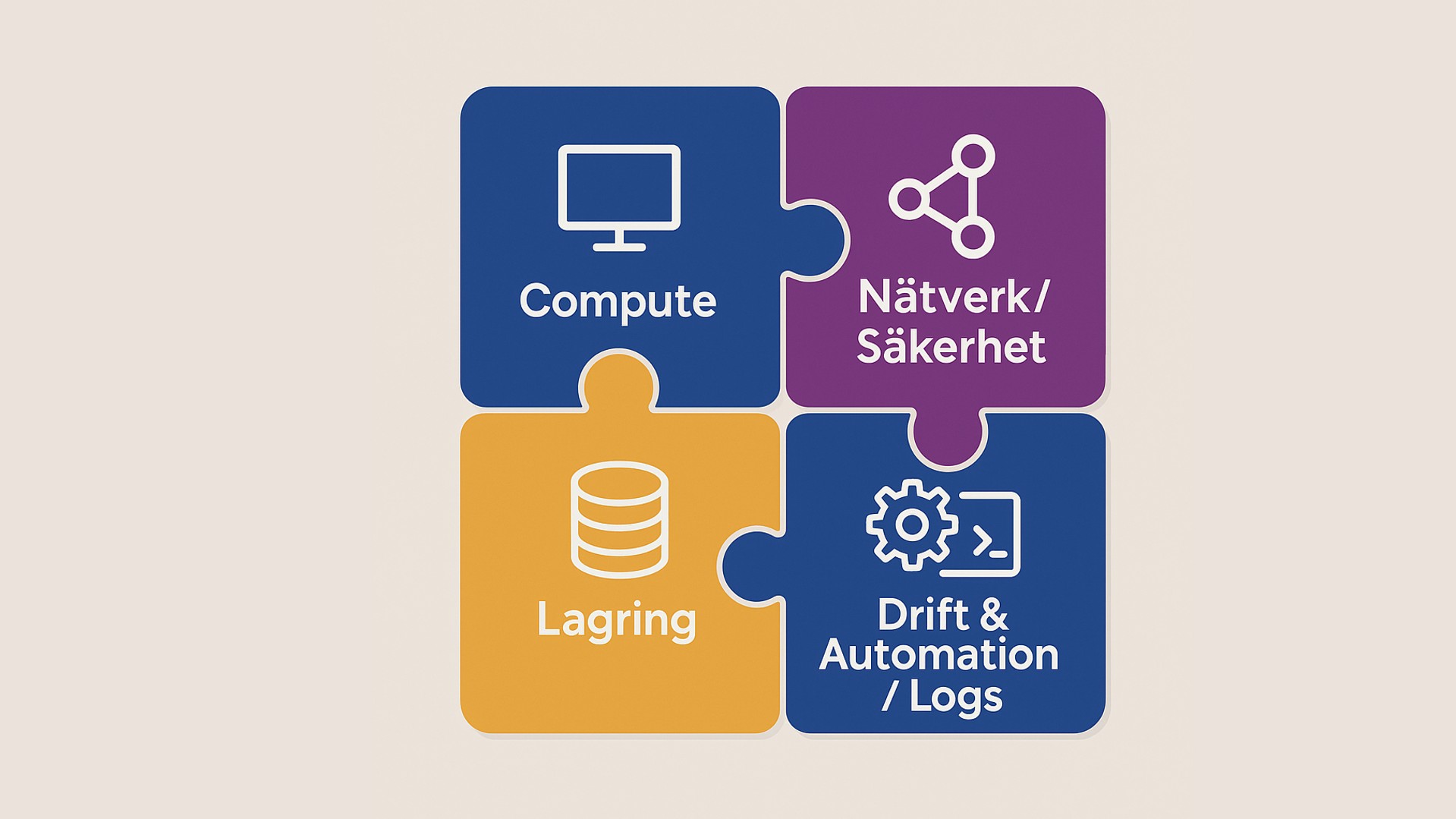

Kursen behandlar centrala arbetsflöden för säkerhetsoperationer, från incidenthantering och hotdetektering till logganslutning, utredning, automatisering och threat hunting. Du får även arbeta med Kusto Query Language, säkerhetsfunktioner för identitet, endpoint, molnappar och data, samt hur olika Microsoft-lösningar samverkar i en SOC-miljö.

Målgrupp och förkunskaper

Kursen är framtagen för dig som arbetar med, eller är på väg in i, säkerhetsoperationer i Microsoft-miljöer. Den passar särskilt för dig som behöver förstå hur Microsoft Defender XDR, Microsoft Sentinel, Microsoft Purview och relaterade tjänster används för att skydda, övervaka och utreda hot.

För att hänga med i kursens tempo och tillgodogöra dig dess innehåll förutsätts du ha grundläggande förståelse för Microsoft 365 samt Microsofts säkerhets-, efterlevnads- och identitetsprodukter. Du bör även känna till Windows, Azure-tjänster, virtuella nätverk, virtuella maskiner, Azure SQL Database, Azure Storage och grundläggande scripting.

För att alltid hålla en hög kvalitet på våra kurser använder vi både engelsk- och svensktalande experter som kursledare.

Security, Compliance and Identity

Kursen ingår i programmet Microsoft Security, Compliance and Identity (SCI), kurser och certifieringar inom säkerhet, regelefterlevnad och identitetshantering baserat på Microsoft-teknologier.

Detaljerad information

Kursmaterialet är på engelska, med detta innehåll:

Mitigate threats using Microsoft Defender XDR

This section introduces Microsoft 365 threat protection and how incidents are mitigated with Microsoft Defender XDR. It covers identity protection with Entra ID Protection, remediation with Defender for Office 365, environment safeguards with Defender for Identity, and protection for cloud apps and services.

Get started with Microsoft Copilot for Security

This section covers the fundamentals of generative AI and introduces Microsoft Copilot for Security. It explains the core capabilities of Copilot for Security and describes how embedded experiences can support security operations and investigation workflows.

Mitigate threats using Microsoft Purview

This section focuses on Microsoft Purview compliance solutions and how they support threat mitigation. It covers responses to data loss prevention alerts, insider risk management, content search, and audit-based investigations in Microsoft Purview.

Mitigate threats using Microsoft Defender for Endpoint

This section covers threat protection with Microsoft Defender for Endpoint, including deployment, Windows security enhancements, device investigations, response actions, evidence and entity analysis, automation, alerts, detections, and vulnerability management.

Create queries for Microsoft Sentinel using Kusto Query Language

This section introduces Kusto Query Language for Microsoft Sentinel. It covers how to construct KQL statements, analyze query results, build multi-table queries, and work with data in Sentinel to support investigation and monitoring tasks.

Configure your Microsoft Sentinel environment

This section introduces Microsoft Sentinel and explains how to create and manage workspaces, query logs, use watchlists, work with threat intelligence, and integrate Microsoft Defender XDR with Microsoft Sentinel.

Connect logs to Microsoft Sentinel

This section covers how to connect data sources to Microsoft Sentinel. It includes data connectors, Microsoft services, Microsoft Defender XDR, Windows hosts, Common Event Format logs, syslog sources, and threat indicators.

Create detections and perform investigations using Microsoft Sentinel

This section focuses on detection and investigation in Microsoft Sentinel. It covers analytics rules, automation, playbooks, incident management, entity behavioral analytics, data normalization, visualization, monitoring, and content management.

Perform threat hunting in Microsoft Sentinel

This section explains core threat hunting concepts in Microsoft Sentinel and how they are applied in practice. It covers hunting workflows, search jobs, and the use of notebooks to support deeper analysis and investigation.

Relaterade kurser

Microsoft Security, Compliance, and Identity - Fundamentals Introduction

Microsoft Purview - Protect Sensitive Information in the AI Era

Microsoft Defender for Cloud - Extended Securing Azure Services and Workloads

Microsoft 365 Cyber Defender - Offensive and Defensive Security

Microsoft Cloud Security Operations Analyst

Mer än en kurs

Tre månader som förändrar hur er ledning fattar beslut om AI. Sju sessioner, tolv veckor. Byggt för dem som bär det övergripande ansvaret, inte för dem som ska lära sig verktygen.

Vilken kompetens behöver ni om två år — och har ni den idag? Vi hjälper er planera för framtidens kompetensbehov innan luckorna blir ett problem.

Vet ni vilka kompetensgap som finns i er organisation idag? Vi hjälper er kartlägga nuläget och identifiera vad ni behöver bygga för att möta morgondagens krav.

Ladda kortet med utbildningsdagar i förväg och säkra budgeten innan behovet uppstår. Ni får rabatterade priser, flexibel användning och enklare administration — för hela teamet.

Relaterat innehåll